The 2026 Infrastructure Mandate: Unified, Not Unified

As we kick off 2026, IT leaders are facing a paradox. The promises of cloud computing—limitless scale, agility, and innovation—are now tempered by the realities of

soaring costs, unpredictable performance, and an ever-expanding

security perimeter. The question is no longer "cloud or on-premise?" but "how do we intelligently orchestrate

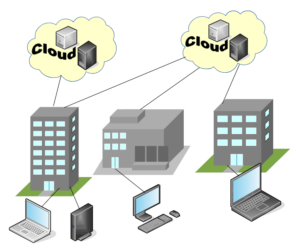

all of it?" The answer, as highlighted by the hardware and connectivity announcements at CES 2026, lies in a mature, strategic, and deeply intentional hybrid cloud model. This year, hybrid cloud is evolving from a simple mix of environments into a unified fabric that dynamically balances cost, performance, and security based on the specific needs of each workload. For businesses planning their infrastructure roadmap, mastering this balance is the single most critical IT competency for the year ahead.

The 2026 Hybrid Cloud Reality Check

The initial rush to "lift and shift" has given way to a more nuanced understanding. The three core pressures are now in constant tension:

- Cost Complexity: While cloud offers operational expenditure (OpEx) flexibility, bills can spiral from data egress fees, premium-tier services, and underutilized resources. Conversely, on-premise capital expenditure (CapEx) offers predictable long-term costs but lacks the cloud's elasticity.

- Performance Demands: Latency-sensitive applications (real-time analytics, industrial IoT) suffer when data must travel to a distant cloud region. Meanwhile, AI/ML training requires massive, burstable compute that is impractical to build on-premise for most.

- Security and Compliance: Data sovereignty laws (like GDPR, China's PIPL) often mandate where data can reside. A breach in one environment can jeopardize the entire hybrid estate if not architected with zero-trust principles from the ground up.

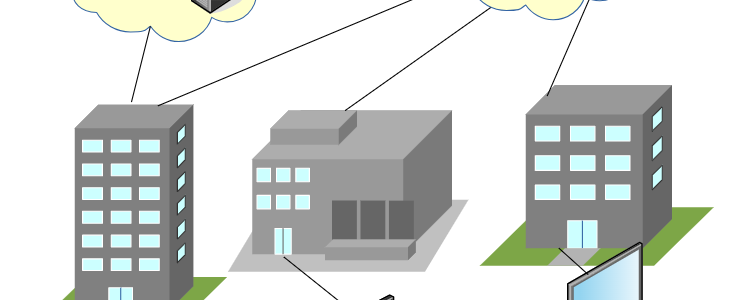

The old hybrid model often meant static placement: "This app lives here, that data lives there." The 2026 model is about

dynamic placement, where workloads, or even components of a single application, can flow securely across environments based on real-time policies for cost, performance, and compliance.

CES 2026: The Hardware Accelerators of the Hybrid Cloud

The trends from CES 2026 aren't just about consumer gadgets; they reveal the silicon and connectivity foundation that makes next-generation hybrid cloud possible. These innovations directly address the core tensions:

- The AI-Infused Edge: New generations of dedicated AI processors from Intel, AMD, and ARM are being embedded into everything from gateways to networking hardware. This enables powerful pre-processing, filtering, and real-time inference at the edge, drastically reducing the volume—and cost—of data sent to the cloud while slashing latency.

- 5G-Advanced and Ubiquitous Connectivity: The rollout of 5G-Advanced provides the high-bandwidth, ultra-low-latency, and network-slicing capabilities required to treat geographically dispersed infrastructure as a single, responsive pool. The edge is no longer a disconnected island; it's a seamless extension of the core cloud.

- Specialized Silicon for Cloud Economics: In the data center, new GPU and DPU (Data Processing Unit) architectures showcased at CES are designed for ultra-efficient, high-density compute. This allows cloud providers to offer more performant and cost-effective instances for specialized workloads like AI and data analytics, changing the calculus for what should run where.

In short, the hardware of 2026 is erasing the traditional performance boundaries between cloud and edge, making a truly integrated hybrid fabric not just possible, but optimal.

A Strategic Framework: The 2026 Hybrid Cloud Balancing Act

Moving from a disjointed hybrid state to an intelligent one requires a strategic framework. Here is a model for balancing the triple mandate, illustrated with common workload patterns:

| Workload Profile |

Primary Driver |

Optimal 2026 Strategy |

Key Technology Enabler |

| Latency-Sensitive IoT & Real-Time Analytics (e.g., manufacturing line control, fraud detection) |

Performance & Security |

Edge-First Processing. Run core logic on-premise or at the network edge. Transmit only aggregated insights or alerts to the cloud. |

AI-accelerated edge servers, 5G-Advanced for reliable backhaul. |

| Development & Test Environments, Bursty Web Apps |

Cost & Agility |

Cloud-Native, Elastic Scaling. Leverage cloud's on-demand model. Use auto-scaling and spot instances to minimize cost during low usage. |

Container orchestration (Kubernetes), cloud cost management tools. |

| Core ERP, Legacy Databases, Sensitive Regulated Data |

Security, Compliance & Predictable Cost |

Modernized On-Premise / Private Cloud. Host in a modern, automated private cloud or colocation facility. Use cloud for backup/DR only. |

Hyperconverged Infrastructure (HCI), private cloud platforms. |

| AI/ML Training & Large-Scale Data Processing |

Performance & Cost |

Hybrid Bursting. Keep core data on-premise for governance. "Burst" into the cloud for massive, parallel training jobs, then bring the trained model back. |

High-speed cloud interconnects, consistent Kubernetes layer across both environments. |

Actionable Steps for Your 2026 Hybrid Cloud Plan

- Conduct a Workload Placement Review: Classify every application and dataset using the framework above. Tag them by their primary drivers: latency needs, compliance regime, data gravity, and cost profile. This is your strategic map.

- Adopt a Unified Orchestration Layer: The key to dynamic hybrid is a single pane of glass. Invest in a platform like Kubernetes (with distributions like Red Hat OpenShift or VMware Tanzu that run consistently everywhere) or a cloud-native service mesh. This allows you to deploy and move workloads without rewriting them.

- Implement a Zero-Trust Security Model: Assume breach. Enforce identity-based access, micro-segmentation, and encrypted data flows between all environments, not just from the internet. Your security policy must be portable and consistent from edge to cloud.

- Deploy Intelligent Cost and Performance Operations (CPOps): Use tools like CloudHealth, AppDynamics, or cloud-native monitors to get a unified view of cost and performance across all environments. Set automated policies to right-size resources or trigger workload migration based on cost spikes or latency thresholds.

- Leverage High-Performance Cloud Interconnects: For data-intensive hybrid patterns (like bursting), don't rely on the public internet. Use dedicated, low-latency connections like AWS Direct Connect, Azure ExpressRoute, or Google Cloud Interconnect to create a "fast lane" between your data center and the cloud.

Conclusion: Building Your Intelligent Hybrid Fabric

The hybrid cloud in 2026 is not about managing two separate worlds. It's about weaving a single,

intelligent fabric that uses the right resource, in the right place, at the right time, for the right cost. The hardware trends from CES provide the threads—ubiquitous AI, pervasive connectivity, and specialized silicon. Your strategy provides the loom.

By taking a deliberate, workload-centric approach and implementing the unified management, security, and financial governance tools now available, you can transform your hybrid cloud from a source of complexity into your greatest competitive advantage: an infrastructure that is simultaneously more resilient, more performant, and more economically efficient. This is the foundational work that will define successful IT organizations in 2026 and beyond.

*Archsolution Limited specializes in designing and implementing modern, high-performance IT infrastructure. Our experts can help you build a tailored hybrid cloud strategy that balances cost, performance, and security for your unique business needs.

Contact us to plan your 2026 infrastructure roadmap.*